Es una de las cosas más molestas relacionadas con la tecnología; despertar en la mañana para encontrar que tu conexión a Internet está funcionando dolorosamente lenta o no funciona en absoluto. Iniciar sesión en la cuenta que tienes con el proveedor de servicios (En el Router) puede ayudar...

viernes, 25 de diciembre de 2015

jueves, 17 de diciembre de 2015

¡Hablemos de Honeypots!

Concepto

Un honeypot es un recurso que simula ser un objetivo real, el cual se espera que sea atacado o comprometido en otras palabras es un "equipo trampa". Los principales objetivos son el atraer y distraer a los atacantes y obtener información sobre el ataque y el atacante.

Es una herramienta de...

miércoles, 16 de diciembre de 2015

DDoS Análisis de Ataques Distribuidos

Entendiendo DDoS

Es muy probable que ud ya conozca el Ataque de Denegación de Servicio Distribuido (DDoS) el cual es una extensión del ya conocido DoS (Denial of Service)

que sucede cuando el servidor objetivo se ve saturado de peticiones TCP

o UDP a determinado servicio (por lo general, servicio...

miércoles, 9 de diciembre de 2015

Diferencias entre DoS y DDoS

DoS: Denial of Service (Denegación de servicio). Un

servidor web está preparado para soportar una cierta cantidad de

peticiones o conexiones simultáneas. Si supera ese límite de conexiones,

pueden pasar dos cosas:1) La respuesta de las peticiones de los usuarios pueden ser lentas o nulas2) El Servidor...

lunes, 2 de noviembre de 2015

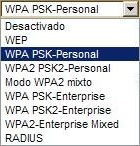

Las diferencias entre WEP, WPA, WPA2, AES y TKIP

El configurar el tipo de cifrado en un

router inalámbrico es una de las cosas más importantes que se puede

hacer para brindar seguridad a una determinada red, sin embargo, su

configuración ofrece posiblemente diferentes opciones como WEP, WPA, WPA2, AES, TKIP, en fin, toda una sopa de letras...

lunes, 26 de octubre de 2015

Conoce la diferencia entre virus, gusanos, ransomware, troyanos, bots, malware, spyware, entre otros

Estemos o no inmerso en el

mundo informático hemos escuchado términos como malware, gusanos, o virus, y si piensas que es lo mismo, déjame decirte

que estas equivocado, pero no te preocupes, en este articulo te decimos de manera

clara y breve la diferencia entre estos.

Términos como troyanos,

spyware,...

domingo, 25 de octubre de 2015

Dorks para buscar... ¡De todo!

Google hoy en día se ha convertido en el buscador más usado y en la

forma más fácil de encontrar lo que estemos buscando en Internet,

encuentras casi de todo. Pero hay veces que no encontramos lo que

buscamos o simplemente encontramos de más.

Hay forma de usar

Google y sacarle mucho provecho al...

Tipos de ataque: XSS. ¿Qué es y como funciona?

Todo sitio web lleva detrás de sí miles de líneas de código que se encargan de mostrar todo tal cual lo ves y su funcionamiento.

Cuando se escribes todas esas líneas de código, es muy importante que no dejemos ninguna ‘puerta abierta’ por la cual no arrepintamos cuando suframos algún tipo de ataque,

...

PGP para novatos. ¿Qué es, cómo se usa y para qué sirve?

El cifrado PGP es uno de los más extendidos del mundo, pero no todo el mundo lo conoce o sabe en qué consiste, cómo funciona y mucho menos de cómo se usa. Aquí intentaré resolver las dudas que pueden surgir con el título y qué te quede más claro que es esto del PGP.

PGP o Pretty Good Privacy es...